W dzisiejszych czasach trudno wyobrazić sobie firmę, która nie korzysta z technologii. Nawet jeśli prowadzisz nieduże biuro rachunkowe, gabinet lekarski czy firmę transportową – komputery, poczta e-mail, systemy do fakturowania, internet i bezpieczeństwo danych to codzienność. I właśnie dlatego coraz więcej firm decyduje się na usługę jaką jest opieka IT. Co to właściwie jest? Jak działa taka usługa w praktyce? I co dokładnie oferuje Direct IT? O tym przeczytasz w tym artykule.

W dobie dynamicznego rozwoju technologii i coraz większych wymagań w zakresie przetwarzania danych, standardowe komputery osobiste (PC) nie zawsze są w stanie sprostać zadaniom, przed którymi stoją współcześni specjaliści. W takich sytuacjach z pomocą przychodzą stacje robocze – zaawansowane maszyny zaprojektowane do obsługi wyjątkowo wymagających zadań obliczeniowych.

3 i 4 października 2024 r. odbyła się ogólnopolska konferencja poświęcona szeroko rozumianemu cyberbezpieczeństwu. Była to XIII edycja konferencji i networkingu branżowego, którą firma TUV NORD Polska zorganizowała, tym razem stawiając na Łódź. Uczestnikami konferencji i przedstawicielami naszej firmy był Filip Jeske Prezes Zarządu i Tomasz Gaszyński Dyrektor IT. Konferencja to jak zawsze ciekawe prelekcje, ożywione dyskusje i dużo dobrego networkingu. Języczkiem u wagi były kwestie rozstrzygające […]

Cyberbezpieczeństwo (cyberbezpieczeństwo IT) to dział bezpieczeństwa informatycznego, który zajmuje się ochroną systemów komputerowych, sieci oraz danych przed cyberatakami i innymi zagrożeniami związanymi z korzystaniem z technologii komputerowej. Jest to zbiór procedur, technologii i praktyk mających na celu zapobieganie atakom hakerskim, kradzieży danych, infekcjom wirusowym czy innym formom cyberprzestępczości. Cyberbezpieczeństwo IT ma kluczowe znaczenie w dobie cyfryzacji i zwiększonej liczby przestępstw online. Istnieje wiele zagrożeń związanych z cyberbezpieczeństwem IT. Cyberzagrożenia – […]

Zarządzanie podatnościami IT w organizacji to proces zapobiegania, monitorowania i reagowania na potencjalne zagrożenia bezpieczeństwa informacji oraz systemów informatycznych. Jest to istotny element strategii bezpieczeństwa informacji, mający na celu minimalizowanie ryzyka ataków cybernetycznych, wycieków danych czy utraty kontroli nad infrastrukturą IT. W ramach zarządzania podatnościami IT organizacje powinny przeprowadzać regularne audyty bezpieczeństwa, identyfikować i klasyfikować potencjalne zagrożenia, wdrażać odpowiednie środki ochronne oraz monitorować systemy w celu szybkiego wykrywania […]

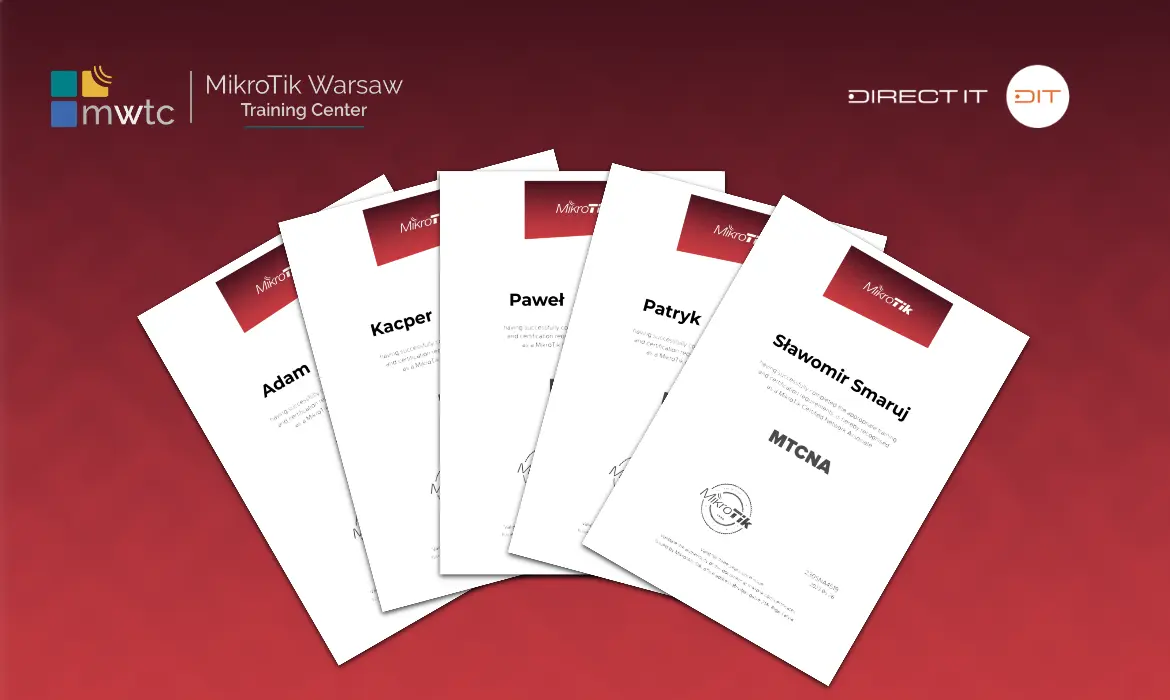

Pięciu specjalistów Direct IT odbyło ostatnio szkolenie w MikroTik Warsaw Training Center. Adam Flieger, Kacper Lechański, Paweł Nowaczyk, Patryk Piwoński i Sławomir Smaruj przez trzy dni podnosili swoje kwalifikacje na kursie MTCNA zapoznając się z funkcjonalnościami MikroTik RouterOS (m.in backup, upgrade, bridge, routing statyczny, firewall, QoS, VPN, Wireless, narzędzia diagnostyczne). W ocenie naszych specjalistów szkolenie pozwoliło usystematyzować wiedzę na temat działania sieci, […]

Bezpieczeństwo sieci – UTM Fortigate Naturalnym rozwojem kompetencji z zakresu bezpieczeństwa sieci komputerowych są urządzenia UTM (Unified Threat Management). Drużyna DIT posiada bardzo wysokie umiejętności, poparte licznymi certyfikatami, z zakresu zarządzania sieciami komputerowymi opartymi o urządzenia MikroTik. Teraz nadszedł czas na specjalizację z UTM-ów, czyli zaawansowanych urządzeń sieciowych posiadających wiele zabezpieczeń takich jak: filtr antyspamowy sieciowy system antywirusowy wykrywanie włamań filtrowanie […]

Od jakiegoś czasu dostawaliśmy informacje od naszych Klientów o zwiększonej liczbie wirusów rozprzestrzeniających się z wykorzystaniem wiadomości email. Jakiś czas temu pisaliśmy o wirusie szyfrującym. W końcu taki email z załącznikiem zawierającym wirusa trafił do Direct IT. Poniżej jego treść. „Szanowni Panstwo, Ze wzgledu na brak splaty zadluzenia przesylamy przedsadowe wezwanie do zaplaty. Haslo do zalacznika: wrzesienprzedsadowe” Adres nadawcy przypominał adres email istniejącej firmy windykacyjnej, takie informacje […]

W sieci rozprzestrzenia się wirus szyfrujący dane. Jest on m. in. ukryty w linkach i załącznikach poczty elektronicznej. Po uruchomieniu takiego załącznika pojawiają się na ekranie informacje (na ten moment w języku angielskim) o tym, że w przypadku wyłączenia komputera utracimy wszystkie dane. W internecie są różne odmiany tego wirusa. Często uruchomiony jest licznik oraz informacja o konieczności wpłacenia OKUPU w celu odzyskania danych. Wirus ten jest bardzo groźny i w przypadku zainfekowania nie ma możliwości odzyskania danych […]

Direct IT zostało Certyfikowanym Partnerem Cyberoam – wielokrotnie nagradzanego producenta kompleksowych rozwiązań bezpieczeństwa sieci komputerowych Firma Direct IT wdraża rozwiązania zabezpieczeń sieci w oparciu o urządzenia UTM. Urządzenia Cyberoam Unified Threat Management oferują kompleksową ochronę sieci komputerowej. Rozwiązanie to jest w pełni skalowalne, począwszy od dużych firm poprzez średnie przedsiębiorstwa, a także dla małych biur i oddziałów terenowych. Oferuje gamę modułów bezpieczeństwa […]

- 1

- 2